La cybersécurité dominera tous les sujets IT en 2026 : le seul hub de contenu pour en maîtriser tous les aspects

L’essentiel à retenir

Ce hub de contenus autour de la cybersécurité en entreprise, croise les dimensions techniques, humaines, organisationnelles et réglementaires, nécessaires à une compréhension totale du sujet. Il explore :

- Les enjeux cyber auxquels font face les PME, ETI et collectivités

- Les risques concrets qui pèsent sur les systèmes d’information de toutes entreprises

- Des solutions pour renforcer durablement la sécurité et la résilience des organisations

Vous y trouverez de nombreuses informations appréhender correctement les problématiques de cybersécurité à l’échelle de votre entreprise et structurer des plans d’actions adaptés à votre contexte métier.

Hub de Contenu – Cybersécurité

Un guide complet pour maîtriser tous les aspects de la cybersécurité en entreprise : enjeux, stratégies, solutions et conformité réglementaire.

Cybersécurité et protection du SI : l’enjeu stratégique de 2026

2Pourquoi la cybersécurité dominera tous les sujets IT en 2026

3Les PME, ETI et collectivités sous la menace de risques considérables

4Construire une stratégie de cybersécurité robuste en 2026

5SOC : une unité centralisée active 24h/7j pour la sécurité de l’entreprise

6Au-delà du SOC, le VOC pour passer à une cybersécurité proactive

Cybersécurité et protection du SI : l’enjeu stratégique de 2026

En 2026, la cybersécurité est indissociable de la protection du SI. Elle doit être pensée comme un socle transversal garant de la continuité des activités, de la conformité réglementaire et du capital confiance de l’entreprise accordée par son écosystème (clients, partenaires, autorités). Sécuriser le système d’information et les données d’une entreprise n’est pas seulement une problématique technique à résoudre, mais un enjeu stratégique de gouvernance.

C’est dans cette logique que s’inscrit l’approche globale portée par adista, à travers son expertise Cybersécurité et protection du SI, pensée pour accompagner les organisations dans la durée.

La cybersécurité : définition, périmètre et enjeux concrets pour les organisations

La cybersécurité des entreprises regroupe l’ensemble des pratiques, technologies et processus visant à protéger les systèmes d’information contre les menaces numériques extérieures : attaques malveillantes, fuites de données, compromissions d’accès, etc.

Elle couvre un périmètre allant des infrastructures réseau et serveurs, jusqu’aux applications, aux postes utilisateurs, aux données sensibles et aux usages métiers. Sa mise en œuvre doit respecter des fondamentaux comme l’intégrité, la traçabilité ou la gestion des risques (à lire : les fondamentaux de la cybersécurité).

Pourquoi la cybersécurité dominera tous les sujets IT en 2026

Un enjeu colossal à l’échelle de l’entreprise, pour tous les secteurs d’activité

La dépendance aux outils numériques et aux services cloud ont transformé la sécurité informatique en un enjeu colossal pour les entreprises et les organisations publiques.

L’enjeu de la cybersécurité est en effet de taille pour l’économie, mais aussi pour la sécurité intérieure. Les très récentes attaques de France Travail ou de Bouygues Telecom en 2025, ont conduit à l’exposition de données de millions de d’administrés et d’utilisateurs. Tout aussi préoccupant, deux bases de données sensibles contrôlées par le Ministère de l’Intérieur (Fichier des antécédents judiciaires (TAJ) et Fichier des personnes recherchées (FPR)) ont été visées par une cyberattaque en décembre 2025, entraînant la compromission de serveurs de messageries.

En 2026, la cybersécurité aura donc un poids considérable sur le fonctionnement des organisations. Mais ce contexte donne aussi l’opportunité de se servir de la cybersécurité comme un levier direct de performance et de pérennité au service de l’activité commerciale des entreprises.

Pourquoi les PME sont-elles des cibles privilégiées ?

Les PME sont fréquemment la cibles des cyberattaques pour 3 raisons principales :

- Elles disposent généralement de ressources cyber limitées, notamment en raison d’un manque de capacité de financement,

- Elles ont un niveau de maturité en matière de sécurité assez hétérogène, celui qui laisse de nombreuses opportunités aux cyberattaquants,

- Le niveau de protection perçu par les attaquants apparaît souvent comme plus accessible, comparativement à une organisation plus importante, et donc a priori, plus structurée.

Les cybercriminels exploitent ces failles pour mener des attaques ciblées envers les PME, avec des impacts parfois critiques pour la survie même de l’entreprise.

Pour des PME ou des grands groupes, la cybersécurité ne peut être traitée qu’à l’échelle globale de l’entreprise et sur le long terme. C’est d’ailleurs tout l’objectif de la directive européenne NIS 2 que nous verrons plus bas.

Les PME, ETI et collectivités sous la menaces de risques considérables

Les menaces Cyber courantes

Voici un aperçu des menaces les plus courantes avec lesquelles les PME doivent composer.

- Les ransomwares, paralysant les systèmes et chiffrant les données de l’entreprise jusqu’à obtention d’une rançon,

- Le phishing et l’ingénierie sociale, visant directement les utilisateurs,

- Les attaques par DDoS, visant à rendre un site web ou un service en ligne indisponible en le submergeant de trafic,

- L’exploitation de vulnérabilités connues, souvent non corrigées.

Les ransomwares figurent toujours parmi les menaces les plus critiques en 2026, puisqu’elles ont pour effet de bloquer toute activité. Elles exercent également une pression financière et font courir un risque majeur de fuite de données à l’entreprise.

[A consulter également : le résumé des principaux risques et menaces cyber pour les entreprises.]

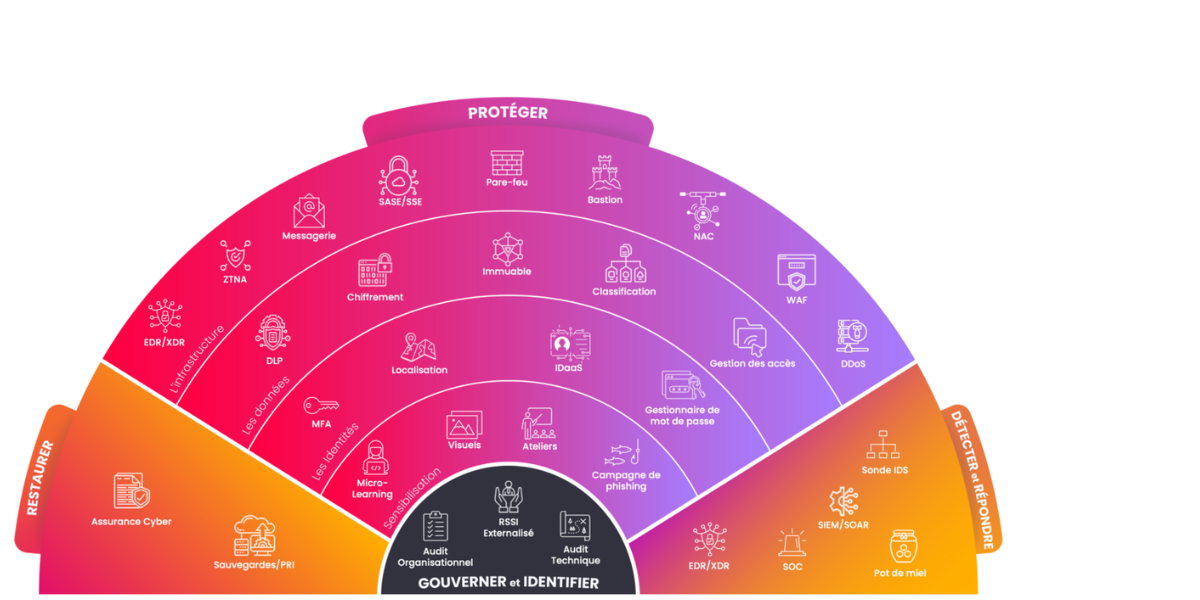

Construire une stratégie de cybersécurité robuste en 2026

De la politique de cybersécurité aux solutions

Une stratégie cyber repose sur un socle de pratiques éprouvées, documentées et adaptées au contexte de l’organisation. Celle-ci doit englober différents sujets comme la politique de cybersécurité, la gouvernance des données, la sécurisation des accès, la protection des endpoints, la supervision continue et la gestion des incidents.

La politique de cybersécurité, au coeur de la démarche

La politique de cybersécurité formalise les règles de sécurité informatiques à suivre par l’entreprise. Elle permet d’aligner les équipes et les branches métiers autour d’objectifs de sécurité communs, définis par et pour l’entreprise dans une optique long-termiste.

C’est également un cadre de référence nécessaire et utile au respect des normes de conformité informatique que sont par exemple le RGPD, NIS2, SOC 2, ISO27001, DORA, PCI DSS, etc. La mise en conformité des technologies IT utilisées par l’entreprise avec les normes techniques et juridiques s’effectue au travers de deux axes :

- La conformité interne, qui garantit le respect des règles, des réglementations et des pratiques définies dans les politiques internes.

- La conformité externe, qui consiste à respecter les lois, les directives et les réglementations imposées par des gouvernements, des industries et des entreprises externes.

Sensibilisation à la cybersécurité : comment réduire le risque humain

En matière de cybersécurité, le facteur humain est très fréquemment le vecteur n°1 ciblé par les cyberattaquants pour pénétrer un système informatique. C’est pourquoi un flux grandissant d’entreprises sensibilisent dorénavant leurs collaborateurs pour réduire ce risque et restreindre la surface d’attaque de leurs SI.

adista se différencie sur le marché de la cybersécurité par sa capacité à former et à intervenir sur un périmètre incluant la connectivité des entreprises, leurs infrastructures ou la gestion des données. Ses programmes de sensibilisation sur-mesure passent par du micro-learning via à une plateforme d’apprentissage en ligne, des ateliers de prévention par petits groupes, des simulations de fausses campagnes de phishing ou des supports visuels adaptées à des problématiques spécifiques.

Audit de cybersécurité : évaluer les risques concrètement

L’audit de cybersécurité évalue différents aspects de la sécurité informatique de l’entreprise et peut être décomposé en 3 types d’audits successifs :

- Audit global Zero Trust : offre un état du niveau de sécurité du SI et une feuille de route cyber détaillée.

- Audit organisationnel : offre un plan d’accompagnement personnalisé pour la mise en place d’une politique et de processus de sécurité.

- Audit technique de cybersécurité : offre des points de contrôles sur la sécurité des actifs techniques et des correctifs de vulnérabilités observées.

C’est donc un chantier clé d’une stratégie de cybersécurité qui vise à poser des fondations solides par la mesure de la maturité du SI, l’identification de failles prioritaires et la construction d’une feuille de route réaliste.

Quel tarif pour un audit de cybersécurité ?

Selon le périmètre et la complexité du projet, le coût d’un audit de cybersécurité est variable. Différents tarifs sont avancés par les acteurs du marché de la cybersécurité, mais on peut retenir qu’il se situe entre 3 000 € et 7000 € pour des petites structures, et peut monter jusqu’à 50 000 € (et plus) pour l’audit complet d’une grande entreprise.

Mis en face du coût moyen d’une cyberattaque (estimé à 466 000€ pour une TPE / PME par l’ANSSI en 2023), l’audit cyber doit avant tout être vu comme un investissement structurant, permettant de prioriser les actions et d’optimiser les budgets sécurité.

[Vous pouvez consulter ici le dernier Panorama de la Cybermenace publié par l’ANSSI.]

Adopter une démarche Zero Trust

La démarche Zero Trust repose sur le principe de remise en question permanente d’un système informatique. L’idée est de porter un doute volontaire et systématique sur la fiabilité d’un système, pour le contrôler et le tester en continu.

Ainsi, chaque accès utilisateur est contrôlé et les privilèges sont restreints selon les usages nécessaires à chaque profil. L’accès aux réseaux et ressources se trouvent donc segmentés et isoler par type d’utilisateur et selon leurs niveaux d’autorisation.

Le Zéro Trust coïncide donc avec une vision moderne de la cybersécurité qui traverse les infrastructures, leurs rôles au sein du SI et les interactions avec les différents utilisateurs. Ce modèle renforce la protection du SI face aux attaques internes comme externes.

Les solutions de cybersécurité

Une bonne stratégie de cybersécurité passe par une démarche globale. Elle inclut donc des services cloud ou on-premises, nécessaires à la sécurisation d’une infrastructure ou d’applications métiers : firewall, passerelle sécurisée (Bastion), EDR, filtrage des emails, etc.

L’approche d’adista est de construire une cyber-résilience durable pour ses clients, capable d’évoluer avec les usages et les menaces.

Nos offres Essentiel, Business et Sérénité sont conçues dans cet objectif.

Gamme ESSENTIEL

— 20 utilisateurs

- Audit Zéro Trust

- Test de surface exposée

- Micro-learning cyber

- Protection endpoints (EDR)

- Protection de messagerie

Gamme BUSINESS —

50 utilisateurs et 5 serveurs

Gamme ESSENTIEL avec en + :

- Audit technique (Test d’intrusion)

- Campagne de phishing

- PAM (Bastion)

- Protection d’un site WEB (WAF)

- EDR managé par le SOC

- Mobimel ↗

Gamme SERENITE —

250 utilisateurs et 10 serveurs

Gamme BUSINESS avec en + :

- Ateliers et visuels de sensibilisation

- Audit GRC

- RSSI externalisé

- Accès nomades sécurisés (ZTNA) *

- Firewall + E-mail managés par le SOC

SOC : une unité centralisée active 24h/7j pour la sécurité de l’entreprise

Dans le contexte de cybersécurité que nous avons décrit jusqu’ici, une entreprise en 2026, doit avoir la capacité de surveiller, de détecter et de réagir en continue, pour être véritablement résiliente. Elle doit pour cela, centraliser dans sa politique de sécurité des processus, des technologies et des compétences. C’est ce qu’on appelle le SOC (Security Operations Center).

Qu’est-ce qu’un SOC ? (Centre Opérationnel de Sécurité)

Le SOC est une unité centralisée dédiée à la supervision de la sécurité du système d’information.

Il s’appuie sur des équipes spécialisées, des processus structurés et des outils de détection avancés pour surveiller en continu l’activité du SI, identifier les comportements suspects et répondre aux incidents de sécurité.

Le SOC gère par exemple :

- les services de détection d’incidents

- les services d’intervention en cas d’incident

- les services de récupération en cas d’incident

- l’analyse forensique

- l’exécution de plan de reprise

Le SOC, nouveau rempart des PME face aux cyberattaques

La mission du SOC est de surveiller et gérer la posture de sécurité de l’entreprise. Il effectue une surveillance continue des réseaux, des environnements on-premise, des clouds, des applications SaaS et des endpoints, pour anticiper toutes menaces notamment grâce à un SIEM, c’est-à-dire un outil d’analyse de logs.

Mais le SOC intervient aussi pendant ou immédiatement après une tentative d’attaque. L’objectif étant de limiter l’impact sur l’activité et restaurer un niveau de sécurité maîtrisé dans les meilleurs délais.

Grâce à l’automatisation, à l’analyse avancée et à l’intégration de l’IA, le SOC moderne offre dorénavant aux PME un niveau de protection historiquement réservé aux grandes organisations. Il constitue un rempart opérationnel, capable de réagir en temps réel face aux attaques.

Au-delà du SOC, le VOC pour passer à une cybersécurité proactive

VOC : proactivité et vigilance autour de la cybersécurité

Le VOC est une plateforme de cybersécurité proactive, dédiée à l’anticipation continue des vulnérabilités et des risques structurels d’un système d’information. Cet outil intervient en complémentarité du SOC, dont le rôle est la détection et la réponse aux incidents, une fois la menace engagée.

Le VOC (Vulnerability Operations Center) vient donc renforcer la posture de sécurité des organisations avec comme objectif de réduire la probabilité d’attaque en traitant les failles avant qu’elles ne soient exploitées.

Fonctionnalités et utilisations du VOC

Le VOC permet une gestion anticipée des vulnérabilités continue et priorisée, au travers différentes fonctionnalités et utilisations.

- Détection des vulnérabilités

Identification régulière des failles techniques, applicatives ou de configuration présentes dans le SI. - Analyse de criticité contextualisée

Évaluation des vulnérabilités en fonction de la réalité du contexte, de leur exposition réelle, de leur exploitabilité et de leur impact sur les activités métiers. - Priorisation et plan de remédiation

Système de hiérarchisation des correctifs à mettre en œuvre dans le plan de remédiation. - Suivi et pilotage dans le temps

Vision consolidée des failles, de l’avancement des correctifs, de l’évolution de la sécurité globale du SI, afin d’inscrire les actions de remédiation dans une démarche d’amélioration continue.

Comparatif SOC vs VOC : comment choisir le bon dispositif pour réduire efficacement le risque cyber en entreprise ?

Le tableau ci-dessous permet de comparer de façon opérationnelle, les rôles respectifs du SOC et du VOC dans une stratégie de cybersécurité mature.

Il répond à une question récurrente des DSI : faut-il prioriser un SOC pour détecter et répondre aux attaques, ou structurer une démarche de gestion des vulnérabilités pour réduire le risque en amont ?

| Critères | SOC (Security Operations Center) | VOC (Vulnerability Operations Center) | Ce que ça change pour une DSI |

|---|---|---|---|

| Finalité | Détecter et répondre aux incidents | Réduire l’exposition en traitant les vulnérabilités | SOC = réagir vite, VOC = éviter que ça arrive |

| Moment d’intervention | Pendant / après l’attaque | Avant l’attaque (prévention continue) | Deux horizons de sécurité complémentaires |

| Indicateurs clés | MTTD/MTTR, incidents traités, faux positifs | Taux de remédiation, délais de patch, vulnérabilités critiques | Réaction mesurée vs réduction durable du risque |

| Valeur business | Limiter l’arrêt d’activité et les pertes | Diminuer la fréquence des incidents et améliorer la conformité | Résilience immédiate vs baisse structurelle du risque |

| Meilleur usage | Organisations exposées, besoin de supervision 24/7 | Organisations cherchant à industrialiser la sécurité et prouver NIS2 / ISO | La maturité passe par la combinaison des deux |

Le VOC est un ensemble de processus structurant et contribuant directement au renforcement de la conformité réglementaire (NIS2, ISO 27001, etc.) et à la démonstration d’une maîtrise effective des risques cyber.